セキュリティ周りの勉強をしている過程で、サーバーキルチェーンという概念を確認しました。サイバーキルチェーンとは何?具体的などうゆうもの?勉強したメモをここに残す。

1:サイバーキルチェーンとは?

https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

2:サイバーキルチェーンの7つのステップとは?

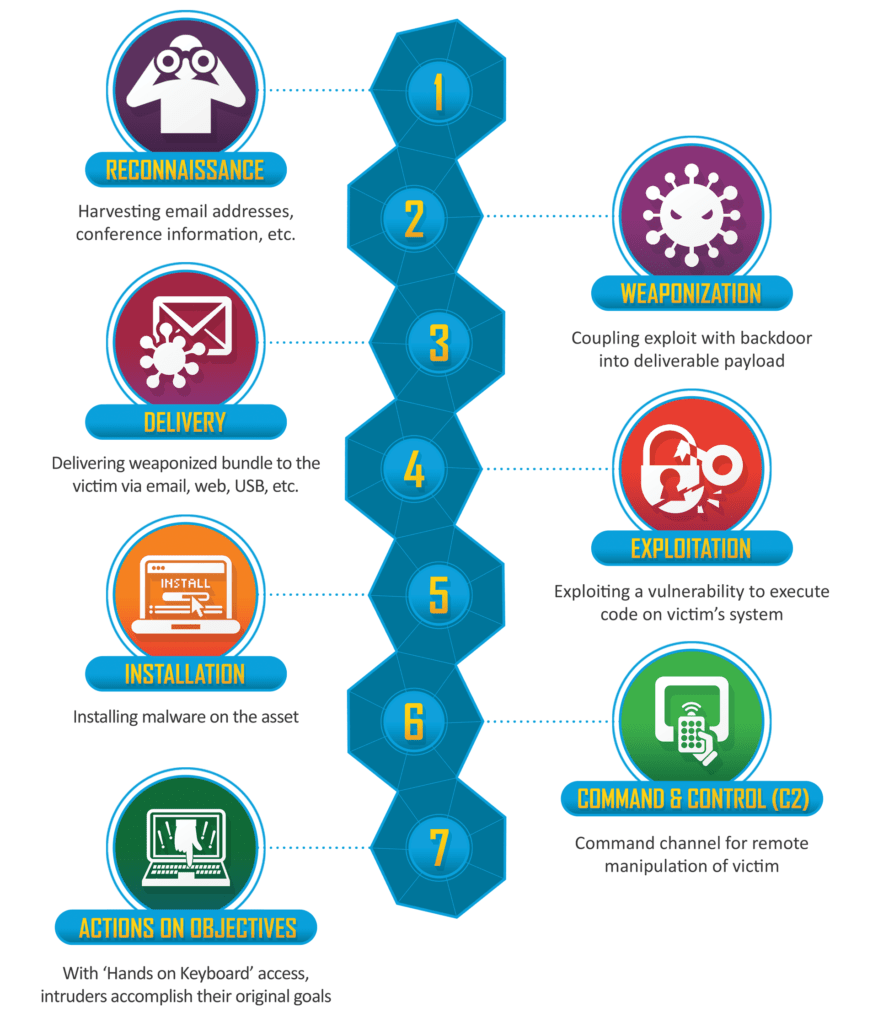

サイバーキルチェーンは攻撃者がサイバー攻撃を計画・実行するための一連の段階を表しています。

偵察(Reconnaissance)

目標となるシステムや組織について情報収集を行う段階です。ウェブサイト、ソーシャルメディア、公開された文書などを調査し、攻撃の準備をします。

侵入(Weaponization)

攻撃手段を開発し、悪意のあるコードやファイルを作成します。これには、マルウェアの開発や脆弱性を悪用するツールの使用などが含まれます。

実行(Delivery)

攻撃者は、侵入手段を使用して悪意のあるコードやファイルをターゲットシステムに送信し、実行させます。これには、フィッシングメールや悪意のあるリンクを介した攻撃が含まれます。

拡散(Exploitation)

ターゲットシステムに侵入し、システムの脆弱性を利用して攻撃者がシステム内にアクセス権を獲得します。これには、ゼロデイ攻撃や既知の脆弱性を悪用した攻撃が含まれます。

維持(Installation)

攻撃者は、侵入したシステムにバックドアやスパイウェアをインストールし、システムへの持続的なアクセスを確立します。これにより、攻撃者は後続の行動を実行するためにシステム内に留まることができます。

行動(Command and Control)

攻撃者は、侵入したシステムをリモートで制御し、悪意のあるアクションを実行します。これには、データの盗み出し、システムの破壊、不正な操作などが含まれます。

終了(Exfiltration)

攻撃者は、目的を達成した後にシステムから抜け出し、不正に入手したデータを外部に持ち出します。これにより、攻撃者は攻撃の痕跡を隠蔽し、情報漏洩や他の攻撃に利用することが可能になります。

以下は個人的所感。

攻撃を行ってくる者たちから、守りを行うためには、基本はこの流れを辿ってくると考えて対応を練るのがよいとわかりました。もちろん、絶対この流れであるとはかぎりませんが。外部向け、内部向けの2段構えを行い、最後の手段で、攻撃を受けた場合の復旧措置を練ることで、脅威に対抗していけることがフレームワークからの学びであると思いました。